랜섬웨어 공격이 기승을 부리고 있는 가운데, 지난해 발견된 취약점 ‘로그4j(Log4j)’를 악용한 공격이 올해도 지속적으로 발견되고 있는 것으로 나타났다.

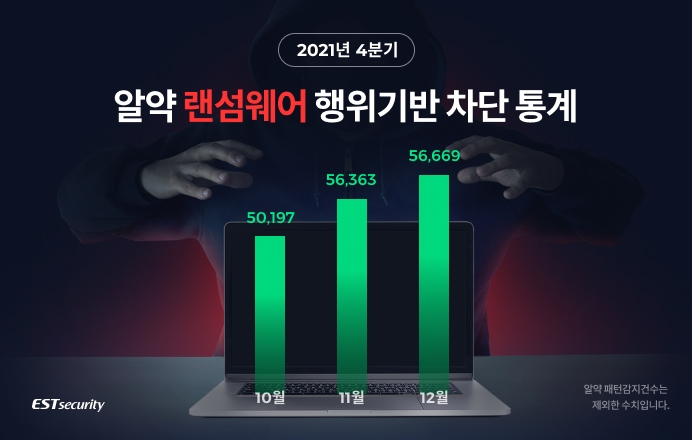

12일 보안 전문기업 이스트시큐리티는 지난해 4분기 기준 백신 프로그램 ‘알약’을 통해 차단된 랜섬웨어 공격은 총 16만3229건에 달했다고 밝혔다. 전 분기 대비 약 2만건 증가한 숫자로, 일평균 약 1813건의 랜섬웨어 공격이 차단됐다. 랜섬웨어 공격은 지속적으로 늘어나는 추세다. 이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면 이번 통계는 개인 사용자를 대상으로 무료 제공하는 공개용 알약 백신프로그램의 ‘랜섬웨어 행위기반 사전차단 기능’을 통해 차단된 공격만을 집계한 것으로, 패턴 기반 공격까지 포함하면 전체 공격은 더욱 많을 것으로 추정된다.

문제는 로그4j를 악용한 공격이 지속해서 보고되고 있다는 데 있다. 2019년 발견된 콘티(Conti) 랜섬웨어는 로그4j 취약점을 활용해 클라우드 관리 소프트웨어인 ‘VM웨어 v센터(VMware vCenter)’의 서버를 공격했다. 텔유더패스(TellYouThePass)로 알려진 비교적 오래된 랜섬웨어는 로그4j의 개념증명(PoC) 코드가 온라인에 출시된 이후 활동이 급증했다. 콘사리(Khonsari) 공격자들이 원격서버에 랜섬웨어를 유포하는 정황이 포착되기도 했다.

이 밖에 이스트시큐리티는 △기업을 겨냥한 새로운 랜섬웨어 얀루오왕(Yanluowang) △ 아틀라시안 컨플루언스(Atlassian Confluence)·깃랩 엑시프툴(GitLab exiftool) 원격코드 실행 취약점 악용한 랜섬웨어 △바북(Babuk) 랜섬웨어 복호화 툴 공개 등 지난 4분기 주요 랜섬웨어 공격동향으로 선정했다.

작년 10월 발견된 얀루오왕 랜섬웨어는 아직 개발 단계에 있지만, 감염되면 기업에 큰 피해를 입힐 수 있는 만큼 것으로 알려졌다. 아틀라시안 컨플루언스, 깃랩 엑시프툴의 원격코드 취약점을 악용한 랜섬웨어 공격도 발견됐다. 케르베르(Cerber) 랜섬웨어는 아틀라시안 컨플루언스의 취약점(CVE-2021-26084)과 깃랩 엑시프툴의 취약점(CVE-2021-22205)을 악용했다. 아틀라시안 컨플루언스 취약점은 아톰 사일로(Atom Silo) 랜섬웨어 유포에도 활용됐다. 아틀라시안 제품은 과거에도 사이버 스파이 단체의 표적이 된 바 있다. 또 지난 4분기에는 기업의 데이터 유출을 노리는 바북 랜섬웨어의 복호화 툴이 공개되기도 했다. 바북은 작년 6월 많은 변종이 생겨났는데, 이때 소스코드 전체가 랜섬웨어 해킹 포럼에 유출됐다. 사이버 보안 회사인 어베스트(Avast)는 유출된 소스코드와 복호화 키를 활용해 바북의 복호화 툴을 제작했다.

또 이스트시큐리티는 △최초의 러스트(Rust) 언어 기반 랜섬웨어인 블랙캣(BlackCat) △바북 랜섬웨어의 유출된 소스코드를 기반으로 개발된 것으로 추측되는 룩(Rook) △미국·캐나다의 의료·교육 조직을 공격 타깃으로 활동하는 랜섬웨어 사바스(Sabbath) 등도 주목할 만한 랜섬웨어로 꼽았다.

이스트시큐리티 ESRC 관계자는 “랜섬웨어 공격이 지속적으로 증가하는 것은 물론 배포 방식 역시 사회적 환경에 맞춰 진화해가고 있다”고 말했다. 이어 “코로나19로 재택근무를 수행하는 임직원이 증가하고 있는 만큼, 기업 내부망에 접속해 사용되는 재택근무 단말기의 OS·SW 보안 업데이트 점검 의무화는 물론 임직원 보안 인식 교육도 병행해야 한다”고 당부했다.